Gün geçtikçe siber saldırılar ve tehditler artıyor, bu nedenle saldırganlar bilgisayar sistemlerini hacklemek için daha karmaşık yöntemler kullanıyor. Siber güvenlik, bilgisayarları, ağları, sunucuları, elektronik sistemleri, mobil cihazları, programları ve elektronik sistemleri dijital saldırılardan korumak için oldukça kullanışlı bir koruma sistemidir. Genel olarak siber saldırılar, operatörlerden zorla para alarak veya ortak iş süreçlerini aksatarak hassas verilere erişmeyi, bunları yok etmeyi veya değiştirmeyi amaçlar. Siber güvenlik temel olarak bilgisayar sistemlerini yetkisiz erişime karşı korumayı hedefler. Güncelleme ihtiyacı gibi siber saldırılardan korunmak için birçok siber güvenlik ipucu vardır. işletim sistemi , virüsten koruma yazılımı kullanmak, güçlü parolalar kullanmak, yetkisiz bağlantıları veya e-postaları açmayın ve halka açık yerlerde güvenli olmayan Wi-Fi ağlarını kullanmaktan kaçının.

Bu makale bir liste sağlar Siber Güvenlik Seminer Konuları Mühendislik Öğrencileri için.

Mühendislik Öğrencileri İçin Siber Güvenlik Seminer Konuları

Mühendislik öğrencileri için siber güvenlik seminer konularının listesi aşağıda ele alınmıştır.

Kimlik Avı Saldırıları

Kimlik avı saldırısı, güvenilir bir kaynaktan geliyormuş gibi görünen sahte iletişimler gönderen yaygın bir siber saldırıdır. Genellikle bu iletişim e-posta yoluyla yapılabilir. Kimlik avı saldırısının temel amacı, oturum açma bilgileri, kredi kartı bilgileri, banka hesap bilgileri gibi verileri kullanmak veya satmak veya kurbanın bilgisayarına kötü amaçlı yazılım yüklemek için çalmak. E-posta, mızrak, balina avı, parçalama ve fener gibi farklı kimlik avı saldırıları vardır.

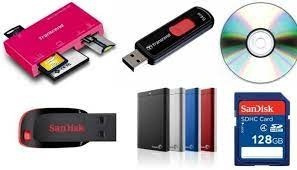

Çıkarılabilir Medya

Çıkarılabilir medya, farklı şirketler tarafından günlük olarak kullanılan bir güvenlik farkındalığı konusudur. Bu, kullanıcıların verileri cihaza kopyalamasına ve ardından verileri cihazdan kaldırmasına olanak tanıyan taşınabilir depolama ortamıdır. Çıkarılabilir medya, çalışırken PC'den kolayca çıkarılabilir. Bunu kullanarak, bir bilgisayardan diğerine veri göndermek kolaydır. SD kartlar, USB sürücüler, CD'ler, Blu-ray diskler, DVD'ler, Manyetik bant ve Disketler gibi farklı türde çıkarılabilir ortamlar vardır.

Parola Tabanlı Kimlik Doğrulama

Parola tabanlı kimlik doğrulama, farklı şirketlerde kullanılan çok basit bir siber güvenlik konseptidir. Yaygın olarak kullanılan gizli kelimeler, yetkisiz kişiler tarafından kolayca tahmin edilerek hesaplarınıza giriş hakkı elde edilecektir. Siber suçlular için, basit veya tanınabilir çalışan şifre kalıplarını kullanarak hesaplara erişmek çok kolaydır. Bu veriler çalındığında, gelir elde etmek için satılabilir veya halka açık hale getirilebilir. Bu nedenle, rastgele parola uygulaması, siber suçluların farklı hesaplara erişmesini çok daha zorlaştırabilir. Ek olarak, iki faktörlü kimlik doğrulama, hesabın bütünlüğünü koruyan ek güvenlik katmanları da sağlayabilir.

Mobil Cihaz Güvenliği

Mobil Cihaz Güvenliği, cep telefonunda depolanan ve dizüstü bilgisayarlar, tabletler ve giyilebilir cihazlar gibi taşınabilir cihazlar aracılığıyla iletilen hassas verilerin korunmasına yardımcı olur. Mobil cihazlara yönelik potansiyel tehditler temel olarak kimlik avı dolandırıcılıklarını, kötü amaçlı mobil uygulamaları, casus yazılımları, güvenli olmayan Wi-Fi ağlarını ve veri sızıntısını içerir. Güvenlik ihlalinden kaçınmak için, her şirket riski azaltmak için önleyici ve net adımlar atmalıdır. Mobil cihaz güvenliğinin faydaları arasında temel olarak güvenlik politikası uygulaması, uygulama kontrolü, verilerin yedeklenmesi, otomatik cihazın kaydı, cihaz güncelleme kontrolü vb. yer alır.

Uzaktan çalışma

Uzaktan çalışma, üretkenliği, daha iyi iş-yaşam dengesini ve esnekliği artırdığı ve aynı zamanda siber güvenlik sorunlarını da artırdığı için kuruluşlar için çok faydalıdır. Bu nedenle, dizüstü bilgisayarlar, bilgisayarlar ve akıllı telefonlar gibi iş amaçlı kullanılan cihazlar, virüsten koruma yazılımı yüklendikten sonra kilitli kalmalıdır.

Evden çalışma yaşam tarzına adapte olmuş uzaktan çalışanları giderek daha fazla işe alan birçok şirket var, ancak çalışanlar bazen çoğunlukla kişisel ağlara, yeni çevrimiçi araçlara, kişisel cihazlara bağlı olduğundan, siber güvenlikten nasıl korunacaklarını anlamak ve yönetmek için eğitim almaları gerekiyor. online hizmetler vs. yani pandemi sürecinde bazı sorunlar yaşayabilirler. Bu nedenle, güvenlik süreçlerinizi kontrol etmek ve her şeyin çalışıp çalışmadığını ve güvenli olup olmadığını doğrulamak için biraz zaman ayırmanız önemlidir.

Genel Wi-Fi

Public kullanarak Wifi seyahat ederken veya halka açık yerlerde, iş takibi yaparken, çevrimiçi hesaplara erişirken ve acil durum e-postalarını kontrol ederken kullanımı çok uygundur. Ancak bu halka açık ağlar siber saldırılara yol açabilir. Kamuya açık Wi-Fi'nin kötü amaçlı yazılım dağıtımı, kötü amaçlı erişim noktaları, ortadaki adam saldırıları, Wi-Fi'yi gözetleme ve koklama ve şifrelenmemiş ağlar gibi birçok riski vardır.

Genel ağları çok güvenli bir şekilde kullanmak için şunlara uyulmalıdır; hassas verilere erişmekten kaçınmaya çalışın, bir VPN kullanın, HTTPS web sitelerine bağlı kalın, tarayıcıların bir uzantısını ve ayarlanması gereken bağlantı ayarlarını kullanın, dosya paylaşımını kapatın, gizlilik ekranını kullanın, iki faktörlü kimlik doğrulamayı kullanın, antivirüs yükleyin ve düzgün bir şekilde oturumu kapatın.

Bulut Güvenliği

İş güvenliğine yönelik iç ve dış tehditleri ele almak için tasarlanmış prosedürler ve teknolojiler topluluğu bulut güvenliği olarak bilinir. Bu güvenlik, bulut tabanlı araçları ve hizmetleri entegre ettikleri ve altyapılarının bir parçası olarak dijital dönüşüm stratejilerine geçtikleri için farklı kuruluşlarda gereklidir.

Buluta geçiş ve dijital dönüşüm gibi terimler kurumsal ortamlarda sıklıkla kullanılmaktadır. İşletmeler bu fikirleri benimserken ve operasyonel yaklaşımlarını optimize etmek için hareket ettikçe, üretkenlik ve güvenlik seviyeleri dengelendikten sonra yeni zorluklar ortaya çıkar. Bu nedenle bulut güvenliği, bulut verilerini, altyapıyı ve uygulamaları tehditlerden koruyan politikalar, teknolojiler, hizmetler ve kontrolleri ifade eder. Bulut güvenliği temel olarak veri sunucularını, fiziksel ağları, veri depolamayı, işletim sistemini, bilgisayar sanallaştırma çerçevelerini, ara katman yazılımını, çalışma zamanı ortamlarını vb. korumak için tasarlanmıştır.

Sosyal medya

Sosyal medya, birçok fayda sağlayacak şekilde hızla geliştiğinden, ancak birçok bilgisayar korsanı tarafından birçok siber güvenlik sorunuyla karşı karşıya kalmaktadır. Çünkü sosyal medya hesaplarımızda her gün resim, promosyon, etkinlik, iş vb. birçok şey paylaşıyoruz. Dolayısıyla tüm bunları paylaşmak mahremiyet ihlallerine neden olabiliyor. İlişkili sorunlardan bazıları; verilerin gizliliği, veri madenciliği, virüs ve kötü amaçlı yazılım saldırıları, yasal sorunlar ve çok daha fazlası.

Tüm bu sorunların üstesinden gelmek için, güçlü parolalar oluşturmak, parolaların küçük, büyük, özel karakter ve sayılardan oluşması zor olduğundan emin olmak, telefon numarası, doğum tarihi, adlar, sosyal bilgiler gibi kişisel verileri paylaşmaktan kaçınmak gibi şu çözümleri izlemeliyiz. güvenlik detayları, fotoğraflar, farklı sosyal medya platformları tarafından sağlanan güvenlik ve gizlilik seçeneklerini kullanın, yalnızca yetkili Wi-Fi bağlantısını kullanın, işletim sistemini güncelleyin, antivirüs kullanın, yalnızca bilinen kişilerden gelen arkadaşlık isteklerini kabul etmeliyiz.

Siber Güvenlikte Yapay Zekanın Geleceği

Siber güvenlik kapsamındaki yapay zeka, kuruluşların veri gizliliğini korumak için gözlemleme, raporlama, tespit etme ve siber tehditlere karşı koyma konularında yardımcı olur. Bireyler arasında artan farkındalık, bilgi teknolojisindeki ilerleme, istihbarat yükseltme, polis iş çözümleri ve çeşitli kaynaklardan toplanan artan bilgi hacmi, gelişmiş ve güvenilir siber güvenlik çözümlerinin kullanılmasını talep etti.

Siber saldırıların kalitesindeki ve görülme sıklığındaki artış, AI ile siber sistemleri yönlendiriyor. Küresel olarak, artan siber saldırı olayları, kuruluşlar arasında verilerini koruma konusunda farkındalık yarattı. Bu siber suçluların ana nedeni siyasi rekabet, yarışmacıların kazanç elde etmek ve diğer isimlere zarar vermek için hareket etmesi, uluslararası veri hırsızlığı vb.

Siber Güvenlik için Veri Madenciliği Yaklaşımı

Günlük hayatımızda internet ve iletişim teknolojilerinin kullanımı büyük rol oynamaktadır. Veri madenciliği yeteneği, güvenlik uzmanlarının yanı sıra siber suçlular tarafından da kullanılmaktadır. Veri madenciliği uygulamaları, analiz, program davranışı, tarama alışkanlıkları vb. ile gelecekteki siber saldırıları tespit etmek için kullanılabilir. İnternet kullanıcılarının sayısı giderek artıyor, bu nedenle siber dünyada çalışırken büyük güvenlik sorunları yaşanıyor.

Kötü amaçlı yazılım, Hizmet Reddi, Sniffing, Spoofing ve siber taciz başlıca siber tehditlerdir. Veri madenciliği teknikleri, anormal sistem faaliyetlerini ve davranış ve imza kalıplarını izleyerek tehdit tespitine akıllı bir yaklaşım sağlar. Bu belge, kötü amaçlı yazılım ve hizmet reddi saldırılarını yüksek hassasiyetle ve daha kısa sürede tespit etmeye yönelik özel bir yaklaşımla tehdit analizi ve tespiti için veri madenciliği uygulamalarını vurgulamaktadır.

Fidye yazılımı

Ransomware gibi en tehlikeli kötü amaçlı yazılımlar, siber suçlular tarafından şifre çözme anahtarını almak için kuruluştan para talep etmek üzere bir kuruluşun verilerini şifrelemek için sıklıkla kullanılır. Bu kötü amaçlı yazılım, para ödenene kadar sadece sistemin ekranını veya kullanıcıların dosyalarını kilitleyerek kullanıcıların sistemlerine erişmesini engeller. Şu anda, fidye yazılımı aileleri, kripto fidye yazılımı, virüslü sistemlerde belirli dosya şifreleme türleri ve tüketicileri belirli çevrimiçi ödeme tekniklerini kullanarak para ödemeye zorlama gibi farklı türlere ayrılmıştır.

Küçük İşletmeler için Siber Güvenlik

Küçük işletmelerde, verimliliğin yanı sıra üretkenliği de artıran yeni pazarlara ulaşmak için geniş bant ve bilgi teknolojisi olmak üzere iki güçlü faktör vardır. Ancak siber suçlular, daha az yetkin güvenlik mekanizması, yedek veri ve koruma bilgisi eksikliği nedeniyle sıklıkla küçük işletmelere odaklanır. Dolayısıyla her küçük işletme, işlerini, müşterilerini ve verilerini artan siber güvenlik tehditlerine karşı korumak için bir siber güvenlik politikasına ihtiyaç duyar.

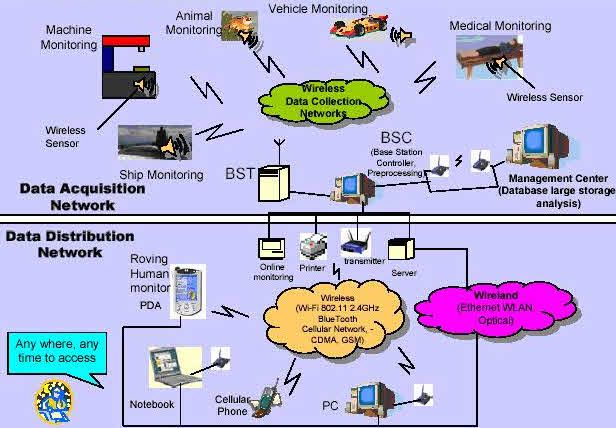

IoT ile siber güvenlik

IoT tabanlı siber güvenlik, nesnelerin interneti içindeki bağlı cihazları ve ağları korumak için kullanılan bir teknolojidir. Bu nedenle nesnelerin interneti, bilgi işlem cihazlarının, dijital ve mekanik makinelerin, hayvanların, öğelerin vb. bağlanmasını içerir. her nesne benzersiz bir tanımlayıcı ile belirtilir & verileri bir ağ üzerinden ayrı olarak aktarma yeteneği. İnternete bağlanmak için farklı cihazlara izin vermek, onları siber saldırılar gibi etkili bir şekilde güvence altına alınmadığı takdirde bir dizi ana riske maruz bırakır.

Etik hackleme

Etik korsanlık, kuruluşun bir bilgisayar sistemine, verilerine, uygulamasına veya altyapısına yasa dışı erişim sağlamaya yönelik yetkili bir girişimdir. Bu bilgisayar korsanlığı, yalnızca sistemi kontrol etmeyi hedefler, aksi takdirde kötü niyetli bilgisayar korsanlarının yok edebileceği veya istismar edebileceği ağ. Şirket, sistemin savunmasını test etmek için farklı faaliyetler gerçekleştirmeleri için Siber Güvenlik mühendislerini işe alıyor. Ağın veya sistemin güvenliğini güçlendirmenin yollarını anlamak için verileri toplar ve incelerler.

Siber Suçlar ve Kolluk Kuvvetleri

Siber suçların sayısı dünya çapında artıyor, bu nedenle siber saldırı kurbanı olan kişi ve işletmelere adalet yasaları vermek çok zorlaştı. Bu nedenle, her ülkenin, ülke içindeki ve dışındaki her iki saldırı için de siber güvenlik meselelerini gözlemleyen, ihtiyatlı bir siber suç departmanı vardır.

kriptografi

Veri şifreleme ve ardından şifre çözme uygulaması kriptografi olarak bilinir. Dolayısıyla en önemli siber güvenlik alanıdır. Verilerinizin güvenliğini sağlamada çok faydalıdır ve siber suçluların verilerinizi ortada kullanmasını önler. Suçlu bilgiyi alsa bile şifreleme nedeniyle herhangi bir veri alamayacaktır. Yani suçlunun bir şifre çözme anahtarına ihtiyacı var. Siber güvenlik uzmanları, müşteri verilerini ve şirketleri kodlayan ve savunan şifreler, algoritmalar ve diğer güvenlik önlemlerini tasarlamak için kriptografiden yararlanır. Lütfen şu bağlantıya bakın: Kriptografi Nedir: Türleri, Araçları ve Algoritmaları .

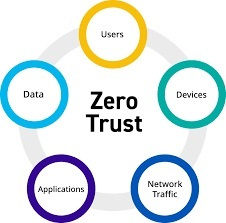

Sıfır Güven Mimarisi

Sıfır Güven Mimarisi (ZTA), doğru kimlik doğrulaması olmadan hiçbir kullanıcıya ve cihaza izin vermeyen bir güvenlik modelidir. Bu nedenle, çok güvenli bir ağdır, bu nedenle kötü niyetli saldırılara izin vermez. ZTA, bir kuruluşu basitçe örtük güveni azaltarak ve dijital etkileşimin her aşamasını sürekli olarak doğrulayarak koruyan stratejik bir siber güvenlik yaklaşımıdır. Burada örtük güven, tehdit aktörleri gibi bir kez ağda bulunan kullanıcıların yanı sıra kötü niyetli içeridekiler, ayrıntılı güvenlik kontrollerinin olmaması nedeniyle yanal olarak hareket etmekte ve hassas verilere izin vermekte özgür oldukları anlamına gelir.

Siber Sigorta

Siber sigorta, işletmeleri siber saldırılara ve daha yaygın olarak BT altyapısı ve faaliyetleriyle ilgili risklere karşı korumak için sigortalanabilecek bir sigorta türüdür. Şu anda, Siber saldırılar kontrolden çıktı ve riskleri potansiyel kayıplara neden olabilir. Siber sigorta poliçesinin kapsamı, veri imhası, bilgisayar korsanlığı, hırsızlık, şantaj, hizmet reddi saldırıları, verilerin savunulmaması vb. gibi farklı kayıplara karşı birinci taraf teminatı sağlar.

Siber sigorta kapsamı, birinci taraf kapsamı ve üçüncü taraf sorumluluk kapsamı olmak üzere iki türde mevcuttur. Satın almak için tek veya her iki türü de seçebilirsiniz. Birinci taraf sigorta kapsamı, bir veri ihlali nedeniyle harcama yaptığınızda veya kuruluşunuz saldırıya uğradığında kuruluşunuzu savunurken, Üçüncü taraf sigorta kapsamı, yalnızca bir müşteri, iş ortağı veya satıcı sizi bir veri ihlalinin gerçekleşmesine izin vermek için kullandığında güvenlik sağlar.

Daha Fazla Siber Güvenlik Semineri Konusu

Daha fazla siber güvenlik semineri konularının listesi aşağıda listelenmiştir.

- Saldırı Tespit Sistemleri.

- Ağ güvenliği.

- Siber Suç.

- Gizliliğe duyarlı Makine Öğrenimi.

- Siber Tehdit İstihbaratı.

- Dağıtılmış Sistemlerde Verilerin ve Gizliliğin Korunması.

- Görev açısından kritik ve zamana duyarlı ağlar.

- Dağıtılmış Karmaşık Olayların İşlenmesi.

- Saldırı Yolunun Tanımlanması.

- SDN Güvenliği.

- Hareketli Hedef Savunması veya MTD.

- Dağıtılmış ve İşbirlikçi Güvenlik Duvarları.

- Bitcoin aracılığıyla kara para aklama.

- Tehdit İstihbaratı.

- SDN veya NFV Güvenliği.

- Kritik Altyapı ve Endüstri 4.0 Güvenliği.

- Bağlantı Katmanının Güvenliği. Akıllı Şehirlerde Güvenli Algılama.

- Dağıtılmış Analitik ve Veri Bütünlüğü.

- Dağıtılmış Ortamlarda Erişim Kontrolü.

- Ağlarda İtibar ve Güven.

- Sinsi Saldırgan Tespiti.

- İzinsiz Giriş Tespiti için Ana Bilgisayar ve Ağ Veri Korelasyonu.

- Saldırı Senaryoları Tespiti.

- Dağıtılmış Sistemlerdeki Verilerin Kalitesi.

- İçerik Merkezli Ağ Oluşturma ve Adlandırılmış Veri Ağı Oluşturma.

- DNE'lerde Erişim Kontrolü (Dağıtılmış Ağ Ortamları).

- Yazılım ve Ağ İşlevinin Sanallaştırılmasıyla Tanımlanan Ağ.

- Dağıtılmış Sistemlerde Olayla Tetiklenen Bilgi İşlem.

- Uygulamalı Tehdit Avcılığı.

- Bayes Ağları aracılığıyla Dinamik Tehdit Değerlendirmesi.

- Merkezi Olmayan SDN Kontrol Düzlemi.

- Ağ İşlevi Sanallaştırma Güvenliği.

- Günlük Dosyaları Anomali Tespiti.

- Araç İçi Hırsız Tespit Sistemleri.

- Güvenlik açısından kritik IoT Ağlarındaki hata modelleri.

- TSN (Zamana Duyarlı Ağlar) için Hata Toleransı Kavramları.

- Ağ İzinsiz Giriş Tespiti, Ana Bilgisayar Etkinliğine İlişkin İçgörülerle Yardımcı Olur.

Kaçırmayın – Mühendislik Öğrencileri İçin Siber Güvenlik Projeleri .

Dolayısıyla, mühendislik öğrencilerine yönelik bir konu seçmede çok yardımcı olan siber güvenlik projelerinin listesi bu kadar. bu siber güvenlik uygulamaları ağ güvenliğinin yanı sıra bulut güvenlik teknolojileriyle kimlik doğrulamayı yönetmenizi sağlar. İşte size bir soru, güvenlik sistemi nedir?